Bonjour,

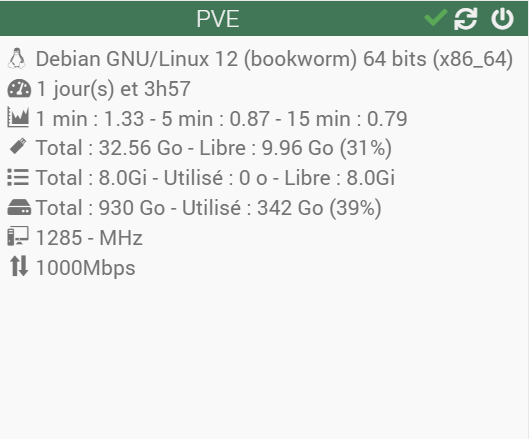

Il y a du taf sur ce plugin pour intégrer!

Il faut:

- ajouter packages.json avec « php-phpseclib » à installer

- modifier « monitoring.class.php »:

ajouter en debut de fichier:

set_include_path(get_include_path() . get_include_path().'/phpseclib');

include('Net/SSH2.php');

include('Crypt/RSA.php');

include('autoload.php');

use phpseclib\Net\SSH2;

modifier tout le code entre les lignes 535 et 942 puis entre 1471 et 1496.

Et ensuite valider!

exemple de modifications a remplacer (dans les grandes lignes!!):

if (!$connection = ssh2_connect($ip,$port)) {

log::add('Monitoring', 'error', 'connexion SSH KO pour '.$equipement);

$cnx_ssh = 'KO';

}else{

if (!ssh2_auth_password($connection,$user,$pass)){

log::add('Monitoring', 'error', 'Authentification SSH KO pour '.$equipement);

$cnx_ssh = 'KO';

par

if (!$sshconnection = new SSH2($ip,$port)){

log::add('Monitoring', 'error', 'connexion SSH KO pour '.$equipement);

$cnx_ssh = 'KO';

}else{

if (!$sshconnection->login($user, $pass)){

log::add('Monitoring', 'error', 'Authentification SSH KO pour '.$equipement);

$cnx_ssh = 'KO';

et remplacer tout ce qui ressemble à :

$loadavgoutput = ssh2_exec($connection, $loadavgcmd);

stream_set_blocking($loadavgoutput, true);

$loadav = stream_get_contents($loadavgoutput);

par:

$loadavgoutput = $sshconnection->exec($loadavgcmd);

$loadav = $loadavgoutput;

Ensuite, il y aura forcement des sections à adapter!!!

Stef.