Bonjour,

Pour respecter la consigne un sujet / un fil de messages, je vais continuer ici la digression de la discussion https://community.jeedom.com/t/shelly-gen3-et-jmqtt/120423/23

Les nouveau module shelly (je suis en train de tester le Shelly Plus 1PM mini gn3 qui permet d’utiliser du MQTTS

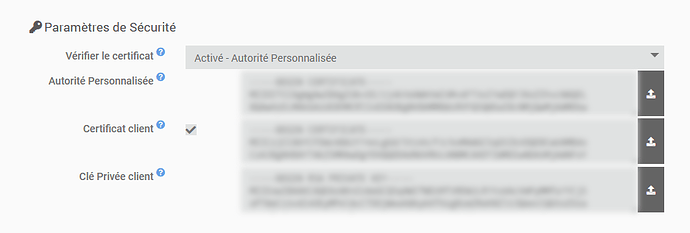

Je n’y connais pas beaucoup en protocole, mais il me semble que le MQTT (sans S) n’a pas une sécurité suffisante pour certaines fonctions. Je cherche donc à tester le MQTTS

Dans mon installation, j’ai pas mal de Shelly ancienne génération et donc si je ne me trompe, ne pouvant pas fonctionner en MQTTS; seulement en MQTT Il faut donc que j’arrive à faire cohabiter les deux (MQTT et MQTTS)

Avant de me lancer complètement, j’ai quelques questions de compréhension :

Pour avancer pas à pas :

Un seul brocker peut il fonctionner à la fois en MQTT (pour mes ancien modules) et en MQTTS ?

Je suppose que non, alors, peut on avoir plusieurs brockers sur le mêmes pi (je suppose vraiment que oui)

Et si oui, comment installer un second brocker :

J’ai essayé dans jMQTTde cliquer sur le +

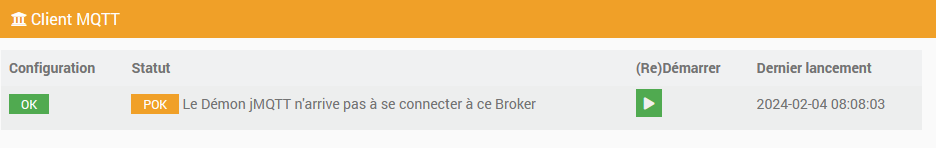

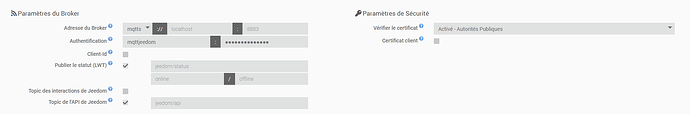

pour ajouter un brocker (pour l’instant, sans chercher à ce qu’il soit TLS), mais pas réussi : soit je mets exactement les mêmes identifiant mdp et port et là, il démarre correctement, c’est en vert, mais je suppose que je suis sur exactement le même brocker que celui déjà présent dans le pi, ce n’est pas ce que je veux) soit je change par exemple uniquement le port (ça me semble logique qu’un second brocker doit avoir un port différent…) et là, ça reste en orange, pas bon.