@tomdom

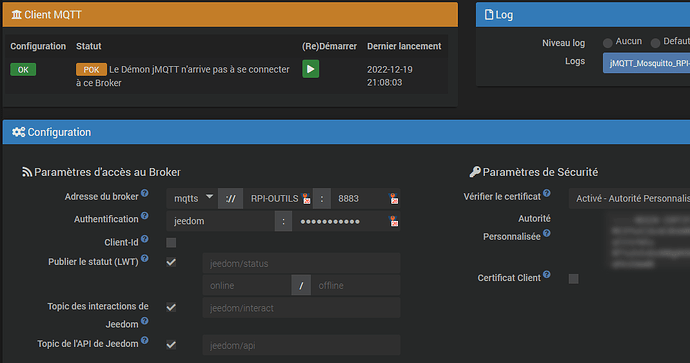

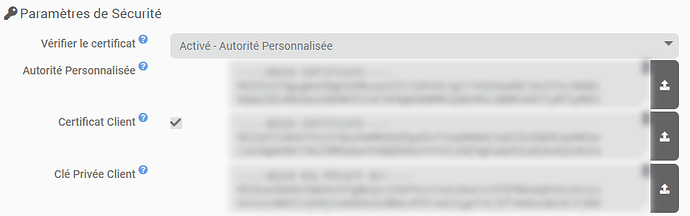

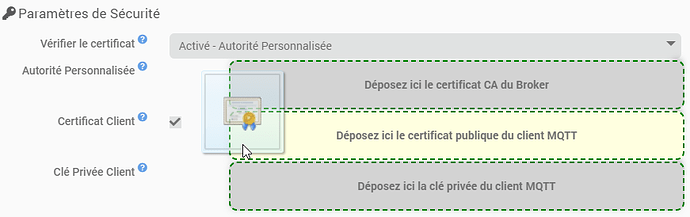

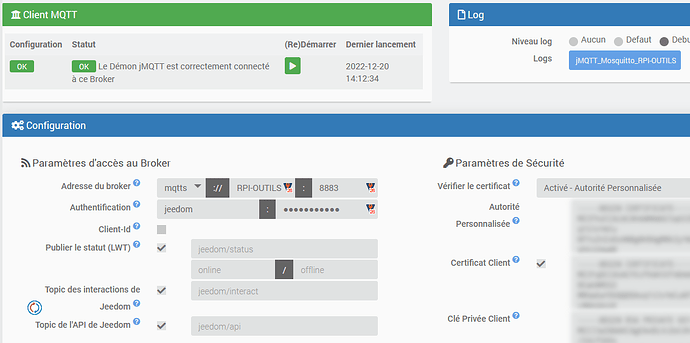

J’ai donc fait le test avec uniquement le certificat AC et décoché le certificat client.

Toujours pareil cela ne marche pas : pas de connexion.

Le LOG jMQTTd :

[2022-12-19 22:47:33,982]DEBUG JMsg.Snd SockOut _loopSnd() : Sending 1 msgs

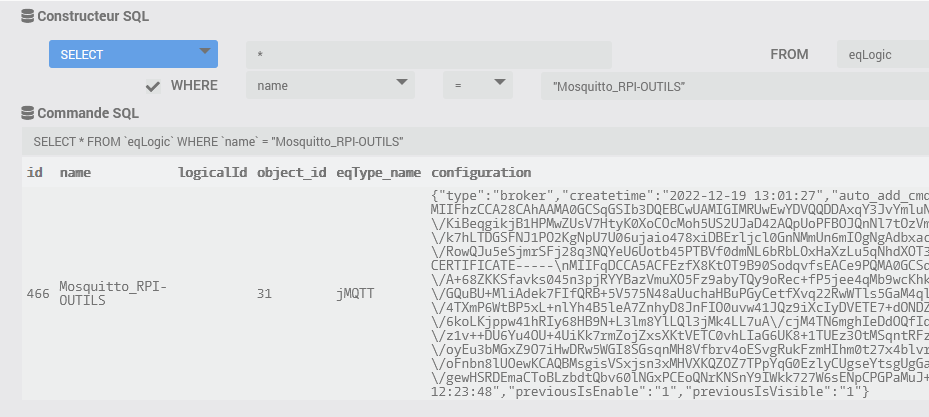

[2022-12-19 22:47:33,988]INFO Main MainThread h_delClient() : Starting removal of Client for Broker 466

[2022-12-19 22:47:33,989]DEBUG Client466 MainThread stop() : jMqttClient ended

[2022-12-19 22:47:34,005]DEBUG JMsg.Snd SockOut send() : Sent TO Jeedom: [{'cmd': 'hb'}]

[2022-12-19 22:47:34,090]INFO Main MainThread h_newClient() : Creating Client for Broker 466.

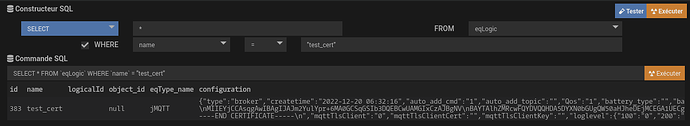

[2022-12-19 22:47:34,092]ERROR Client466 MainThread start() : Fatal TLS Certificate import Exception, this connection will most likely fail!

Traceback (most recent call last):

File "/var/www/html/plugins/jMQTT/resources/jmqttd/jMqttClient.py", line 218, in start

self.mqttclient.tls_set(ca_certs=certs, cert_reqs=reqs, certfile=cert, keyfile=key)

File "/var/www/html/plugins/jMQTT/resources/jmqttd/venv/lib/python3.7/site-packages/paho/mqtt/client.py", line 804, in tls_set

context.load_verify_locations(ca_certs)

ssl.SSLError: [X509] no certificate or crl found (_ssl.c:4053)

[2022-12-19 22:47:34,096]DEBUG JMsg.Snd Brk466Th send_async() : Enqued message: {'cmd': 'brokerDown', 'id': '466'}

[2022-12-19 22:47:34,096]ERROR Client466 Brk466Th on_disconnect() : Unexpected disconnection from broker!

[2022-12-19 22:47:34,106]DEBUG JMsg.Snd SockOut _loopSnd() : Sending 1 msgs

[2022-12-19 22:47:34,184]DEBUG JMsg.Snd SockOut send() : Sent TO Jeedom: [{'cmd': 'brokerDown', 'id': '466'}]

[2022-12-19 22:47:36,099]INFO Main MainThread h_newClient() : Client already exists for Broker 466. Restarting it.

[2022-12-19 22:47:37,100]DEBUG Client466 MainThread stop() : jMqttClient ended

[2022-12-19 22:47:37,102]ERROR Client466 MainThread start() : Fatal TLS Certificate import Exception, this connection will most likely fail!

Traceback (most recent call last):

File "/var/www/html/plugins/jMQTT/resources/jmqttd/jMqttClient.py", line 218, in start

self.mqttclient.tls_set(ca_certs=certs, cert_reqs=reqs, certfile=cert, keyfile=key)

File "/var/www/html/plugins/jMQTT/resources/jmqttd/venv/lib/python3.7/site-packages/paho/mqtt/client.py", line 804, in tls_set

context.load_verify_locations(ca_certs)

ssl.SSLError: [X509] no certificate or crl found (_ssl.c:4053)

[2022-12-19 22:47:37,105]DEBUG JMsg.Snd Brk466Th send_async() : Enqued message: {'cmd': 'brokerDown', 'id': '466'}

[2022-12-19 22:47:37,106]ERROR Client466 Brk466Th on_disconnect() : Unexpected disconnection from broker!

[2022-12-19 22:47:37,190]DEBUG JMsg.Snd SockOut _loopSnd() : Sending 1 msgs

[2022-12-19 22:47:37,261]DEBUG JMsg.Snd SockOut send() : Sent TO Jeedom: [{'cmd': 'brokerDown', 'id': '466'}]

[2022-12-19 22:47:42,110]DEBUG JMsg.Snd Brk466Th send_async() : Enqued message: {'cmd': 'brokerDown', 'id': '466'}

[2022-12-19 22:47:42,111]ERROR Client466 Brk466Th on_disconnect() : Unexpected disconnection from broker!

[2022-12-19 22:47:42,172]DEBUG JMsg.Snd SockOut _loopSnd() : Sending 1 msgs

[2022-12-19 22:47:42,285]DEBUG JMsg.Snd SockOut send() : Sent TO Jeedom: [{'cmd': 'brokerDown', 'id': '466'}]

[2022-12-19 22:47:52,116]DEBUG JMsg.Snd Brk466Th send_async() : Enqued message: {'cmd': 'brokerDown', 'id': '466'}

[2022-12-19 22:47:52,116]ERROR Client466 Brk466Th on_disconnect() : Unexpected disconnection from broker!

[2022-12-19 22:47:52,202]DEBUG JMsg.Snd SockOut _loopSnd() : Sending 1 msgs

[2022-12-19 22:47:52,265]DEBUG JMsg.Snd SockOut send() : Sent TO Jeedom: [{'cmd': 'brokerDown', 'id': '466'}]

[2022-12-19 22:48:03,754]INFO Main MainThread h_newClient() : Client already exists for Broker 466. Restarting it.

[2022-12-19 22:48:04,129]DEBUG Client466 MainThread stop() : jMqttClient ended

[2022-12-19 22:48:04,132]ERROR Client466 MainThread start() : Fatal TLS Certificate import Exception, this connection will most likely fail!

Traceback (most recent call last):

File "/var/www/html/plugins/jMQTT/resources/jmqttd/jMqttClient.py", line 218, in start

self.mqttclient.tls_set(ca_certs=certs, cert_reqs=reqs, certfile=cert, keyfile=key)

File "/var/www/html/plugins/jMQTT/resources/jmqttd/venv/lib/python3.7/site-packages/paho/mqtt/client.py", line 804, in tls_set

context.load_verify_locations(ca_certs)

ssl.SSLError: [X509] no certificate or crl found (_ssl.c:4053)

[2022-12-19 22:48:04,137]DEBUG JMsg.Snd Brk466Th send_async() : Enqued message: {'cmd': 'brokerDown', 'id': '466'}

[2022-12-19 22:48:04,138]ERROR Client466 Brk466Th on_disconnect() : Unexpected disconnection from broker!

[2022-12-19 22:48:04,190]DEBUG JMsg.Snd SockOut _loopSnd() : Sending 1 msgs

[2022-12-19 22:48:04,268]DEBUG JMsg.Snd SockOut send() : Sent TO Jeedom: [{'cmd': 'brokerDown', 'id': '466'}]

Bonne soirée aussi, A+