Bonjour,

Si vous avez besoin d’utiliser le REMOTE_USER, il y a une méthode qui nécessite un peu de code.

Tout d’abord, il faut savoir qu’en fonction de votre logiciel SSO (Authelia, Synology, etc) le header à utiliser peut être différent.

L’avantage d’un SSO plutôt que LDAP, c’est qu’une fois le navigateur lancé et authentifiée pour 1 applications, pas besoin de se loguer dans la 2eme. Un cookie de session est conservé afin de fournir un token d’autorisation pour toutes les applications se connectant au SSO. Et le tout est configurable (délai de session, ban après X échec, et certains SSO propose d’être un Master OIDC.

Voici comment cela se passe :

Afin de se connecter avec un SSO, il faut que la requête vers le site soit interceptée puis redirigée vers la page d’authentification du SSO

1°) Avec l’adresse IP tel que https://ton-jeedom.atoi/ (pour te connecté à ton instance), la requête va être intercepter par un proxy (dans mon cas c’est Traefik) afin de me rediriger vers le login de mon SSO (Authelia dont le sous domaine commence par auth.jeedom_nia_nia.nia)

2°) Après avoir entrer le mot de passe, le SSO va créer des en-tête HTTP (dans le cas de authelia Remote-User, Remote-Email, Remote-Name, etc…) et les transmettre à la vraie page de Jeedom, le tout en passant par le proxy

3°) Jeedom va recevoir les en-têtes HTTP. Si lors de la tentative de connexion, la case REMOTE_USER est cochée, que l’en-tête est trouvé et contient un utilisateur existant, alors Jeedom créer une session active, et l’utilisateur est connecté.

Voici pour le principe

Maintenant les soucis :

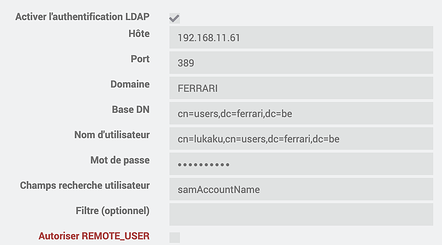

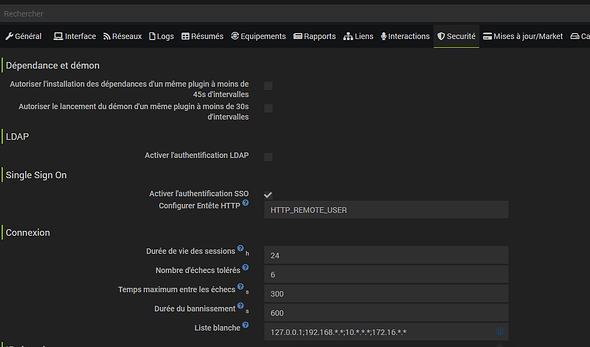

1°) LDAP et un SSO non rien en commun excepté une connexion du SSO à LDAP pour savoir si un utilisateur à les droit. Une section dédiée dans la page de configuration devrait être créée. et non pas se trouver dans la section LDAP.

2°) Il faut connaitre le header envoyé par son propre SSO. Dans le cas d’Authelia + Traefik, je reçois un en-tête HTTP_REMOTE_USER ($_SERVER['HTTP_REMOTE_USER]) et non pas un REMOTE_USER. Mais il faut un endroit où le configurer.

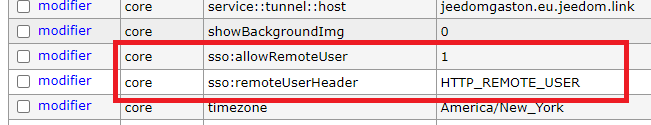

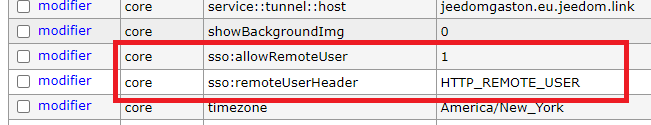

Cela implique la modification de 2 fichiers, et l’ajout d’une entrée en BDD

Cette nouvelle entrée de BD est configurée via la page de configuration « Configurer Entête HTTP ».

Comportement :

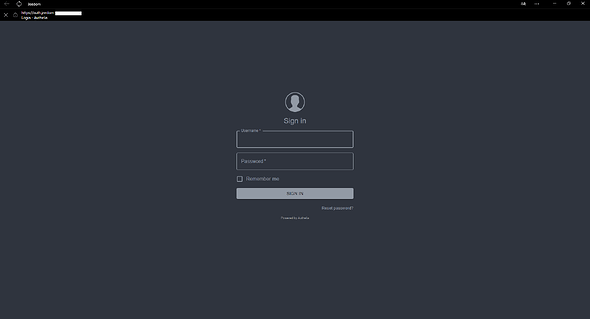

Si l’utilisateur se connecte avec le SSO, et qu’il n’existe pas dans Jeedom. La page de connexion standard se lance

Si l’utilisateur est créé dans Jeedom, et qu’il a les droit nécessaires (non banni, etc…) l’application ne passe pas par la page de login de Jeedom et l’utilisateur est directement connecté après la page du SSO

Pour ces raisons, je prépare une modification que je vais soumettre à l’équipe de Jeedom qui prévois ces modifications. Si vous souhaité tester, (et si Jeedom le permet), je peux vous envoyer en test les 2 fichiers modifiés.

Prochaine étape, si j’ai le temps. Se servir des autres header pour afficher le Nom, utiliser l’adresse mail, et récupérer les groupes de l’utilisateur.

J’espère que cela sera utile.

Amicalement.

Sylvain