J’ai bien un RPI4B avec 2Go de RAM

En faisant uname -a

J’ai ceci:

Linux raspberrypi4 5.4.83-v7l+ #1379 SMP Mon Dec 14 13:11:54 GMT 2020 armv7l GNU/Linux

Je précise que j’ai fait sudo apt update suivi de sudo apt upgrade -y encore ce matin

J’ai bien un RPI4B avec 2Go de RAM

En faisant uname -a

J’ai ceci:

Linux raspberrypi4 5.4.83-v7l+ #1379 SMP Mon Dec 14 13:11:54 GMT 2020 armv7l GNU/Linux

Je précise que j’ai fait sudo apt update suivi de sudo apt upgrade -y encore ce matin

Il ne faut pas le faire tous les jours hein

Comme Akenad la vue et vous l’a dit, vous êtes en version 32 BITS. La version 64 bits n’existe que depuis Aout il me semble, cela ne correspondait pas avoir les informations que vous nous aviez indiqué.

Donc, vous êtes sur la branche stable 32bits.

Merci beaucoup pour votre aide en tout cas, j’ai appris pas mal de chose en 2 jours

A qu’elle fréquence faut-il faire l’update et upgrade? Je ne l’avais plus fait depuis 1an

Je me cite ![]()

Pour une mise à jour « normale » (à faire mensuellement par exemple), il faut utiliser cette commande :

sudo apt update && sudo apt upgrade -y

(apt remplace la commande apt-get maintenant)

Bonjour,

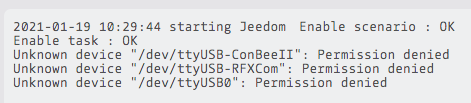

Dans le log « cron_execution » de Jeedom j’ai ceci:

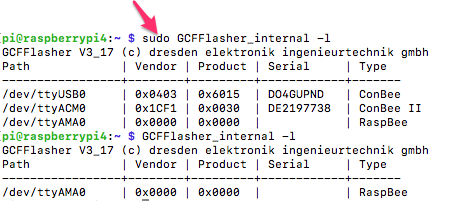

En ssh je vois la clef Conbee2 en /dev/ttyACM0 et le RfxCom en /dev/ttyUSB0 (le Type: ConBee est erroné mais pas grave) à condition que j’utilise sudo devant la commande GCFFlasher_internal -l

Dois-je m’inquiéter de ce log ou bien est-ce simplement dû au fait qu’il faille sudo pour voir l’état des ports USB?

Merci

Selon tes screen shots tu as deux clefs : une Conbee et une Conbee2

Je pense que tu n’as pas inclus ton user dans le group dialout

sudo gpasswd -a $USER dialout

Édit: c’est le user des processe qui accèdent aux ports USB qui doit être dans ce groupe

Ok ça me parait logique.

Mon user est pi selon toi?

Comment faire pour lister les users qui se trouve dans le group dialout ?

Merci

dans /etc/group tu as le fichier texte qui comprend tous les groupes comme défini ci dessous

/etc/group file is a text file that defines the groups on the system. There is one entry per line, with the following format:

group_name:password:GID:user_listThe fields are as follows:

group_name the name of the group. password the (encrypted) group password. If this field is empty, no password is needed. GID the numeric group ID. user_list a list of the usernames that are members of this group, separated by commas.

Pour savoir qui tu es c’est simple

whoami

dans /etc

J’ai fait la commande sudo gpasswd -a $USER dialout

Mais ça n’a rien changé, j’ai bien ceci: dialout:x:20:pi,www-data,root voir ci-dessous:

Don cil y a une autre source de génération de ce log étrange s’il en est.

Au passage comment gères tu deux clefs Conbee sur la même machine (deux plug ins différents ?) ?

une est la Conbee2 mais l’autre c’est le boîtier RfxCom pour le 433MHz mais bizzarement c’est nommé par erreur Conbee

Effectivement code vendeur spécifique autre que celui de Dresden. C’est GCFFlasher qui doit aller lire dans la flash du dongle et y trouver ce qu’il attend sauf le type de clef et par défaut il affiche ConBee.

oui exactement

Pour info j’ai fait une màj du RPI (sudo apt update et sudo apt upgrade) et l’erreur a disparu dans le log cron_execution de Jeedom.

Et effectivement je peux à nouveau voir le montage des périph USB sans devoir ajouter sudo devant la commande GCFFlasher_internal -l. Ca sent la correction de bug ![]()

Ce sujet a été automatiquement fermé après 24 heures suivant le dernier commentaire. Aucune réponse n’est permise dorénavant.